процес WININIT.EXE

WININIT.EXE - системний процес, який включається при запуску операційної системи.

зміст

Відомості про процес

Далі розглянемо цілі і завдання даного процесу в системі, а також деякі особливості його функціонування.

опис

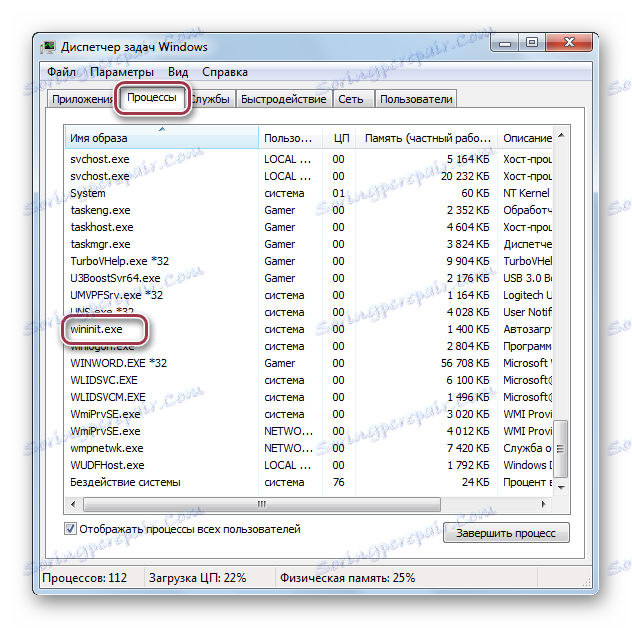

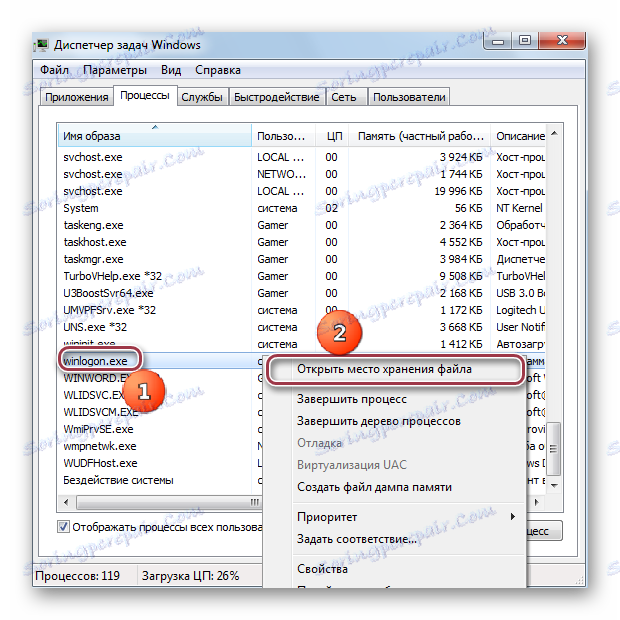

Візуально він відображається у вкладці «Процеси» Диспетчера завдань. Належить до системних процесів. Тому, щоб його знайти, треба поставити галочку в «Відображати процеси всіх користувачів».

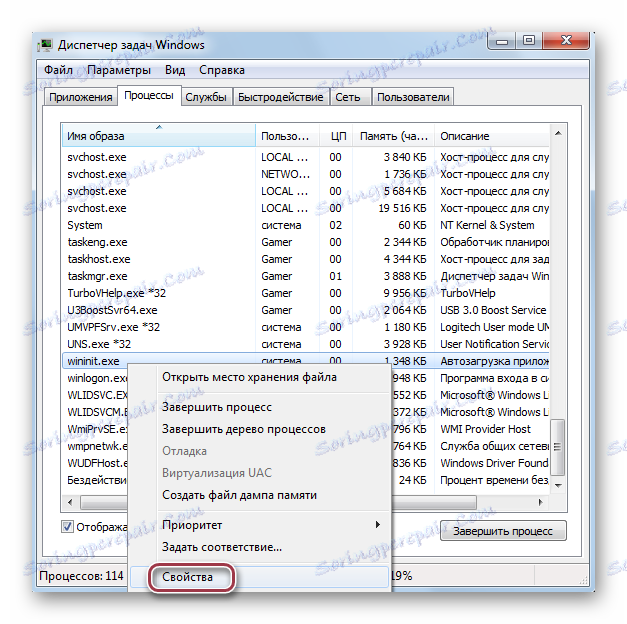

Можна подивитися відомості про об'єкт, натиснувши на «Властивості» в меню.

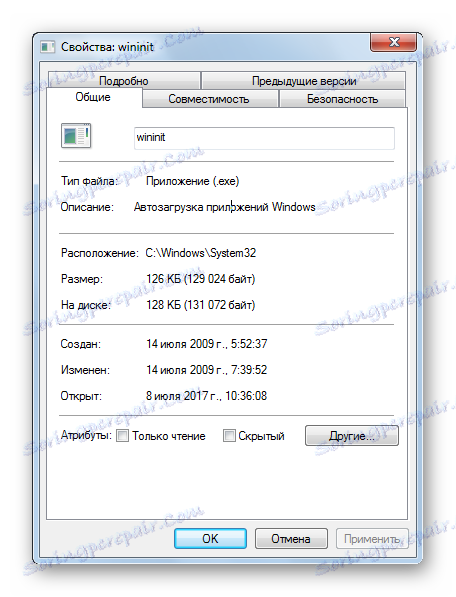

Вікно з описом процесу.

Основні функції

Перерахуємо завдання, які послідовно виконує процес WININIT.EXE при старті операційної системи:

- В першу чергу, він привласнює самому собі статус критичного процесу, щоб уникнути аварійного завершення системи при її виході на налагодження;

- Пускає в хід процес SERVICES.EXE, який відповідає за управління службами;

- Запускає потік LSASS.EXE, який розшифровується як «Сервер перевірки автентичності локальної системи безпеки». Він відповідальний за авторизацію локальних користувачів системи;

- Включає службу диспетчера локальних сеансів, який відображається в диспетчері завдань під назвою LSM.EXE.

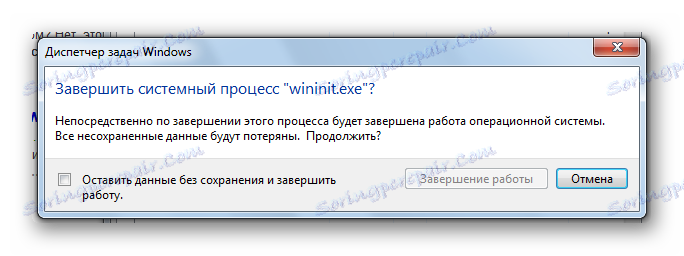

Під діяльність даного процесу також потрапляє створення папки TEMP в системній папці. Важливим свідченням критичності цього WININIT.EXE є повідомлення, яке виводиться при спробі завершити процес за допомогою Диспетчера завдань. Як можна побачити, без WININIT система не може коректно функціонувати.

Проте, цей прийом можна віднести до ще одного способу завершити роботу системи в разі її зависання або виникнення інших аварійних ситуацій.

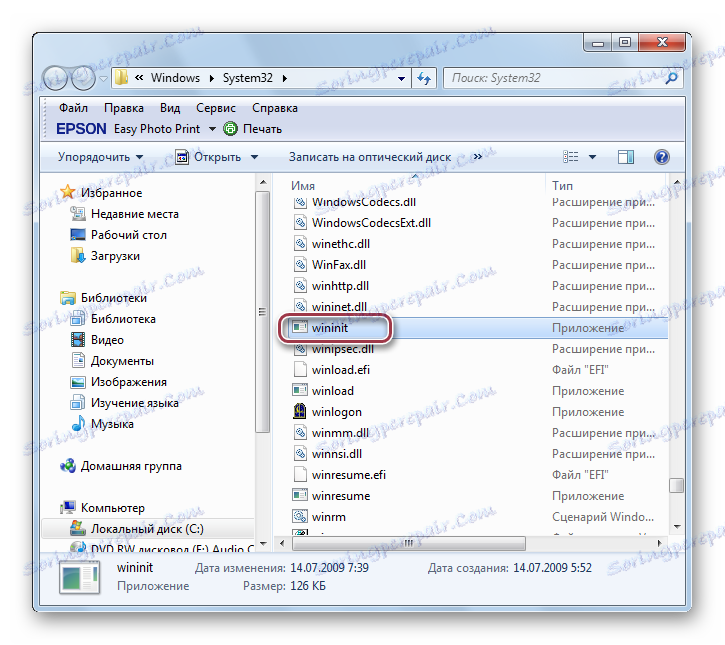

Розташування файлу

WININIT.EXE розташовується в папці System32, яка, в свою чергу, знаходиться в системній директорії Windows. У цьому можна переконатися, натиснувши «Відкрити місце зберігання файлу» в контекстному меню процесу.

Місцезнаходження файлу процесу.

Повний шлях до файлу виглядає наступним чином:

C:WindowsSystem32

ідентифікація файлу

Відомо, що під даним процесом може маскуватися вірус W32 / Rbot-AOM. При зараженні він підключається до сервера IRC, звідки чекає команд.

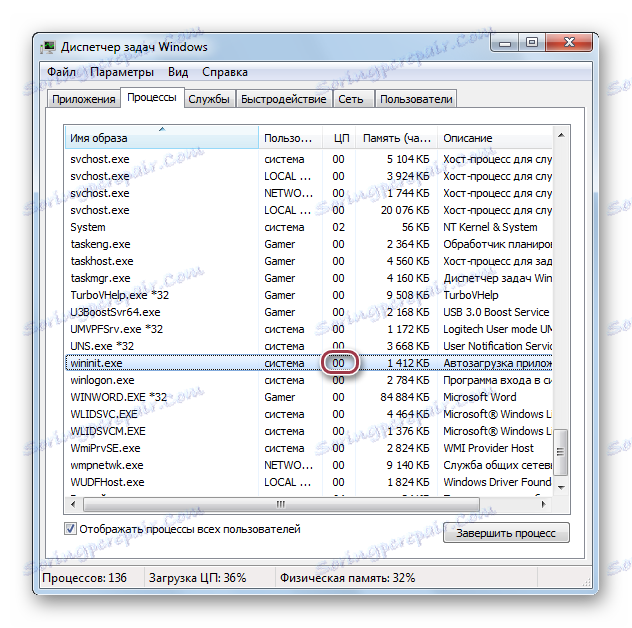

Як правило, вірусний файл проявляє високу активність. У той час як, справжній процес знаходиться найчастіше в режимі очікування. Це є ознакою встановлення його автентичності.

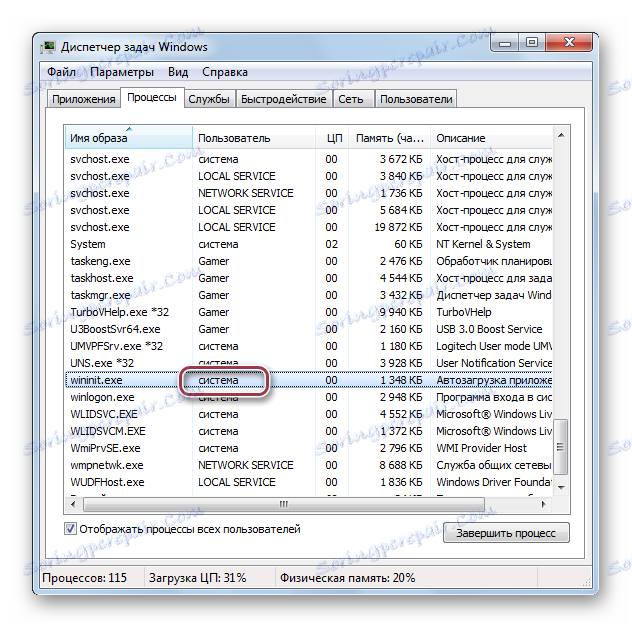

Іншою ознакою для ідентифікації процесу може послужити розташування файлу. Якщо при перевірці виявиться, що об'єкт посилається на інше розташування, ніж вищевказане, то це швидше за все вірусний агент.

Можна також обчислити процес за належністю до категорії «Користувачі». Справжній процес завжди запускається від імені «Системи».

усунення загрози

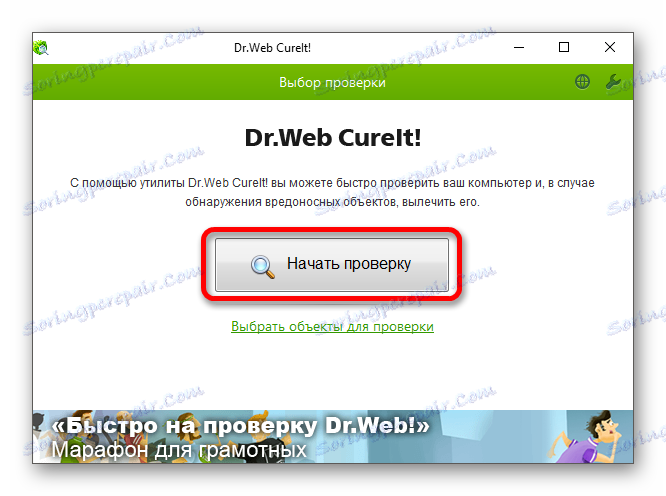

При виникненні підозри на зараження необхідно завантажити Dr.Web CureIt . Потім потрібно запустити сканування всієї системи.

Далі запускаємо перевірку, клацнувши «Почати перевірку».

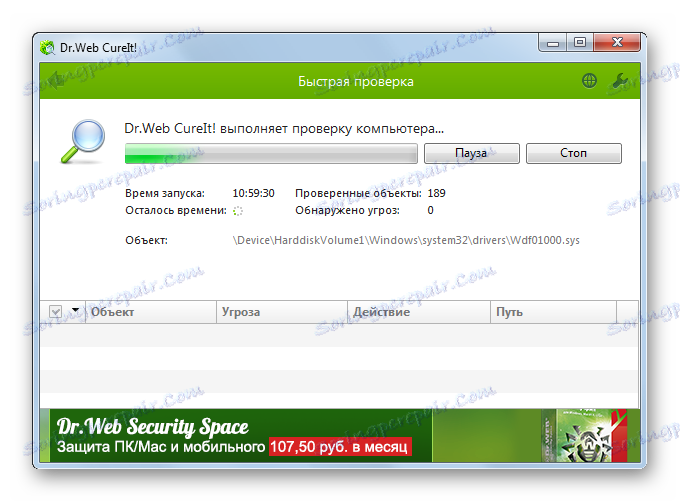

Так виглядає вікно сканування.

При детальному розгляді WININIT.EXE ми з'ясували, що він є критично важливим процесом, який відповідає стабільну роботу при старті системи. Іноді може трапиться так, що процес підміняється вірусним файлом, і в такому випадку потрібно оперативно усувати потенційну загрозу.