Налаштування брандмауера в роутері Mikrotik

Роутери компанії Mikrotik досить популярні і встановлені в будинках або офісах у багатьох користувачів. Основний безпеки роботи з таким обладнанням є вірно налаштований firewall. Він включає в себе набір параметрів і правил, що дозволяють убезпечити мережу від сторонніх з'єднань і зломів.

Налаштовуємо firewall роутера Mikrotik

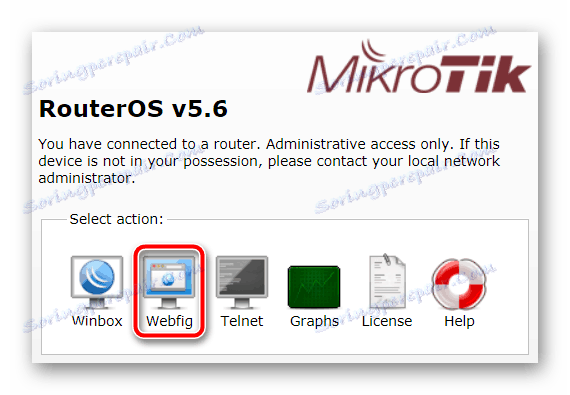

Налаштування маршрутизатора здійснюється за допомогою особливої операційної системи, яка дозволяє використовувати веб-інтерфейс або спеціальну програму. У двох цих версіях присутні все необхідне для редагування брандмауера, тому не має значення, чому ви віддасте перевагу. Ми ж зупинимося на браузерної версії. Перед початком вам необхідно виконати вхід:

- Через будь-який зручний браузер, перейдіть на веб

192.168.88.1. - У стартовому вікні веб-інтерфейсу роутера виберіть «Webfig».

- Перед вами з'явиться форма для входу. Введіть в рядках логін і пароль, які за умовчанням мають значення

admin.

Детальніше про повну налаштування роутерів даної компанії ви можете дізнатися в інший нашій статті по посиланню нижче, а ми перейдемо безпосередньо до конфігурації захисних властивостей.

Детальніше: Як налаштувати роутер Mikrotik

Очищення листа правил і створення нових

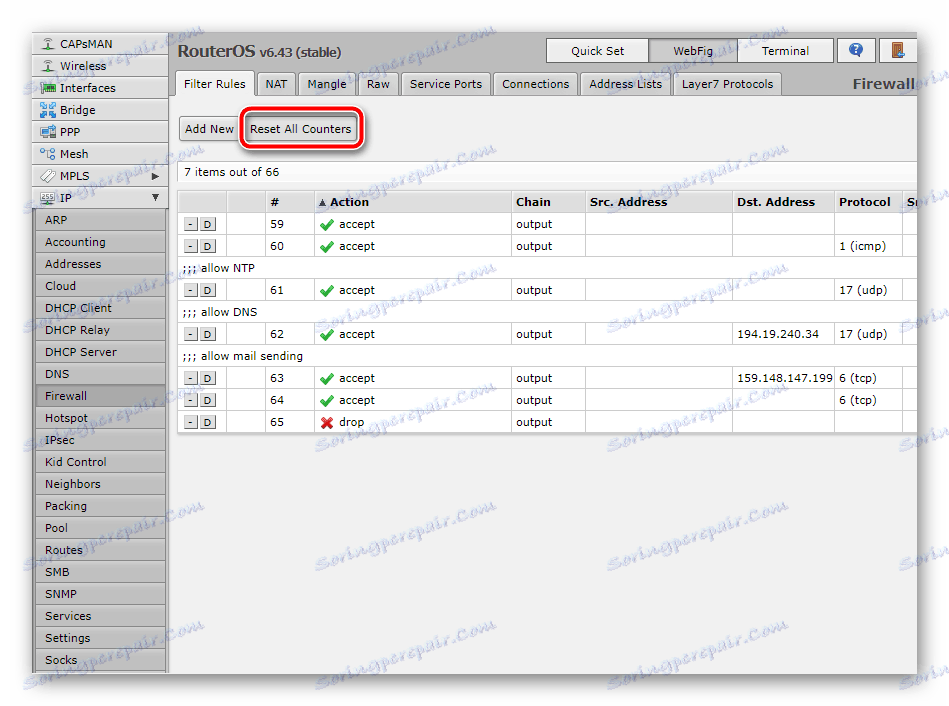

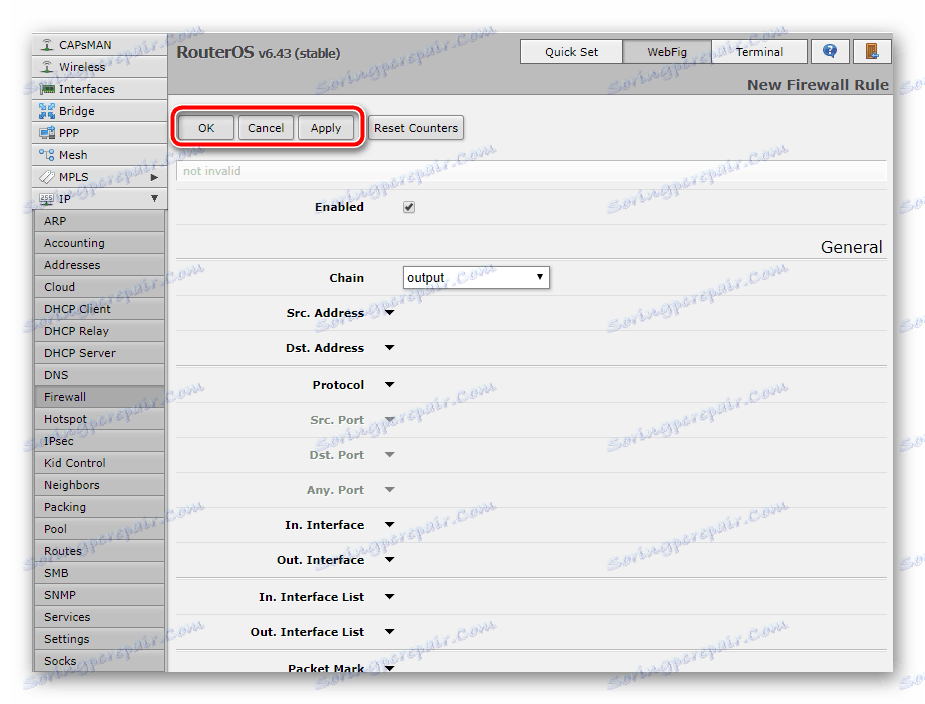

Після входу перед вами з'явиться головне меню, де зліва присутня панель з усіма категоріями. Перед додаванням власної конфігурації вам потрібно виконати наступне:

- Розгорніть категорію «IP» і перейдіть в розділ «Firewall».

- Очистіть всі присутні правила натисканням на відповідну кнопку. Провести це необхідно для того, щоб в подальшому не виникало конфліктів при створенні власної конфігурації.

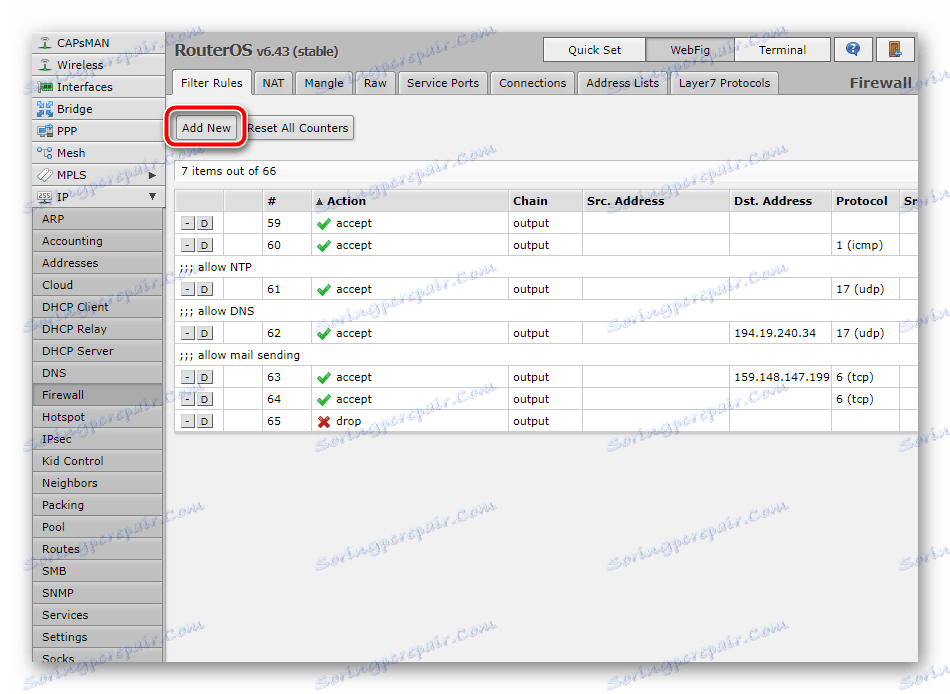

- Якщо ви увійшли в меню через браузер, перехід до вікна створення настройки здійснюється через кнопку «Add», в програмі ж вам слід натиснути на червоний плюс.

Тепер, після додавання кожного правила, вам потрібно буде кликати на ці ж кнопки створення, щоб заново розгорнути вікно редагування. Давайте докладніше зупинимося на всіх основних параметрах безпеки.

Перевірка зв'язку пристрою

З'єднаний з комп'ютером роутер іноді перевіряється операційною системою Windows на наявність активного підключення. Запустити такий процес можна і вручну, однак є це звернення буде тільки в тому випадку, якщо в файервол присутній правило, яке дозволяє зв'язок з ОС. Налаштовується воно наступним чином:

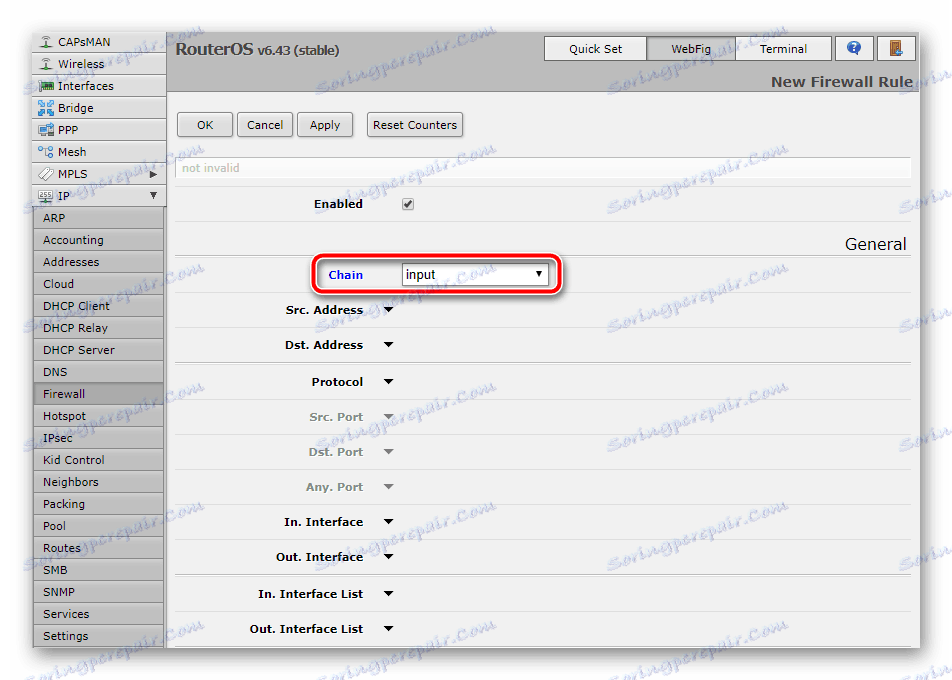

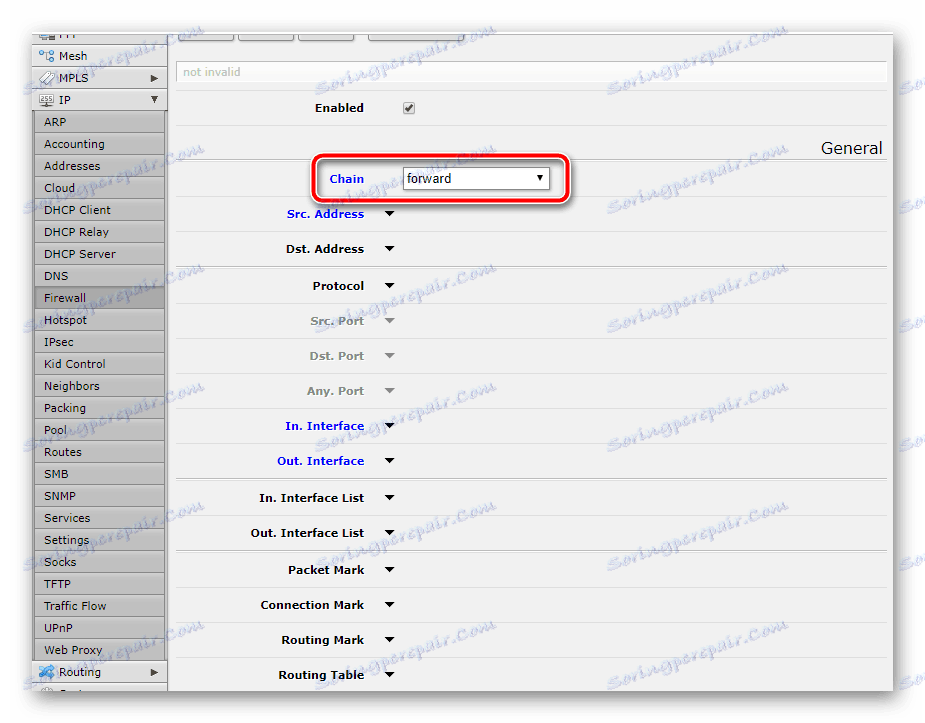

- Натисніть на «Add» або червоний плюс для відображення нового вікна. Тут в рядку «Chain», що перекладається як «Мережа» вкажіть «Input» - входить. Так це допоможе визначити, що система звертається до маршрутизатора.

- На пункт «Protocol» встановіть значення «icmp». Даний тип служить для передачі повідомлень, пов'язаних з помилками та іншими нестандартними ситуаціями.

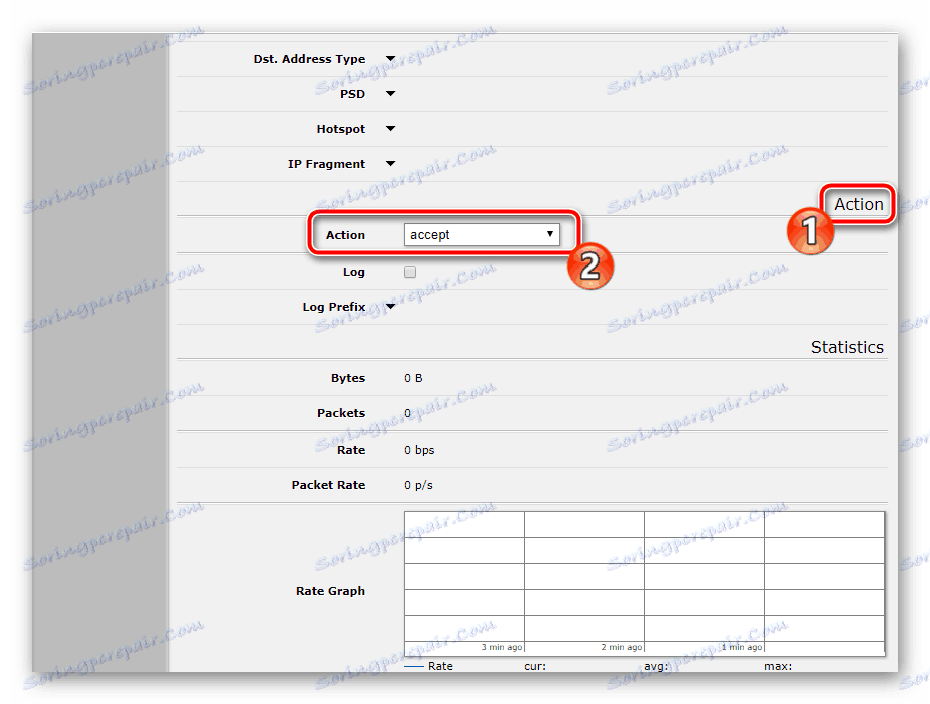

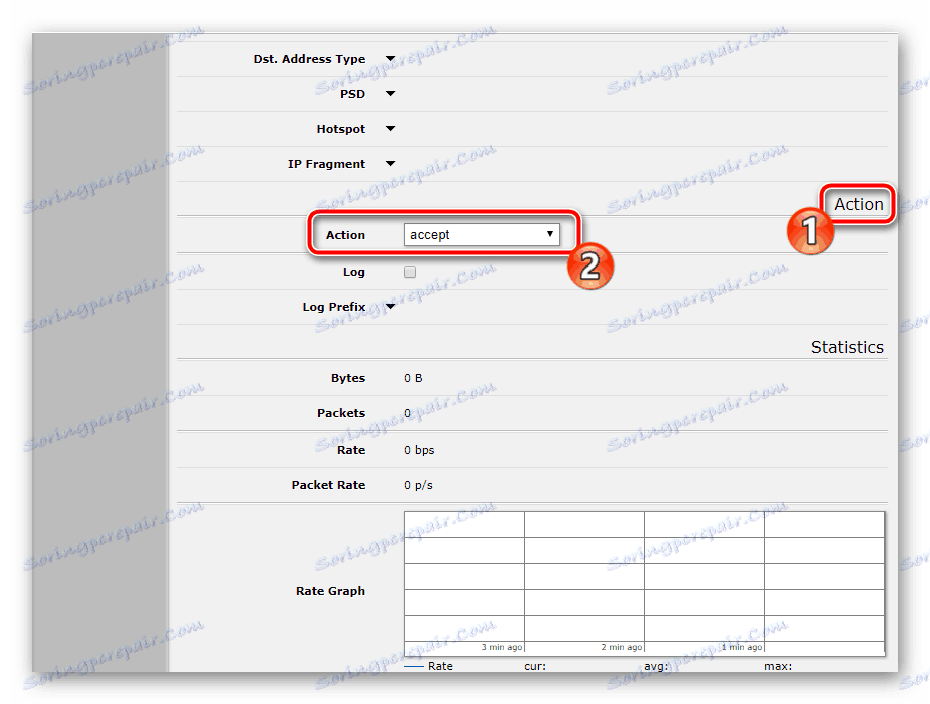

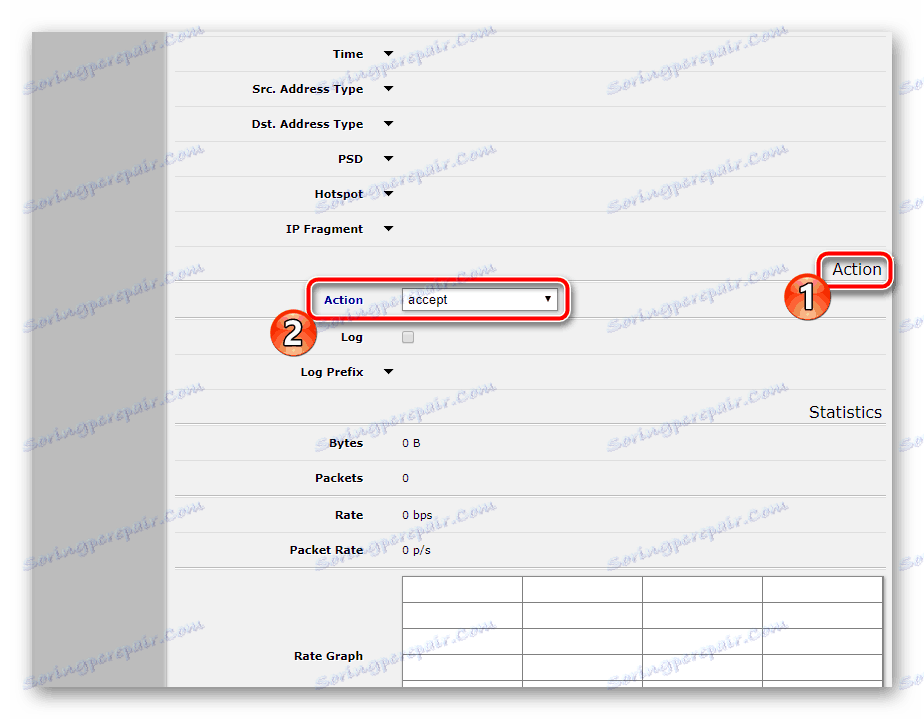

- Прокрутіть до розділу або вкладку «Action», де поставте «Accept», тобто таке редагування дозволяє проводити пінговку пристрою Windows.

- Підніміться вгору, щоб застосувати зміни і завершити редагування правила.

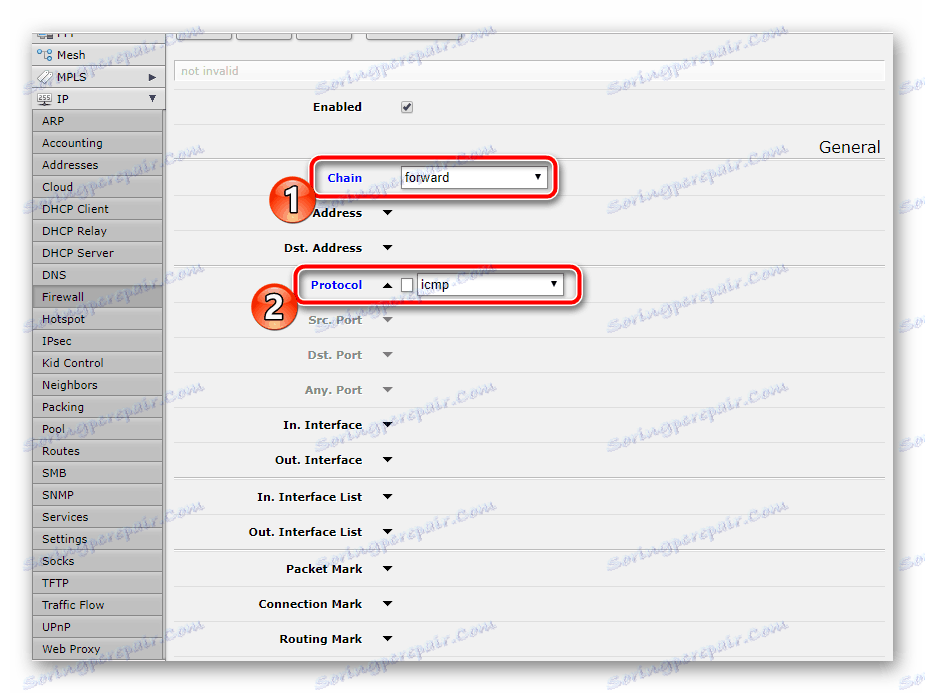

Однак на цьому весь процес обміну повідомленнями та перевірки обладнання через ОС Віндовс не закінчується. Другим пунктом є передача даних. Тому створіть новий параметр, де вкажіть «Сhain» - «Forward», а протокол задайте таким, як це зробили на попередньому кроці.

Не забудьте перевірити «Action», щоб там було поставлено «Accept».

Дозвіл встановлених підключень

До роутера іноді підключаються інші пристрої за допомогою Wi-Fi або кабелів. Крім цього може використовуватися домашня або корпоративна група. У такому випадку потрібно дозволити встановлені підключення, щоб не виникало проблем з доступом в інтернет.

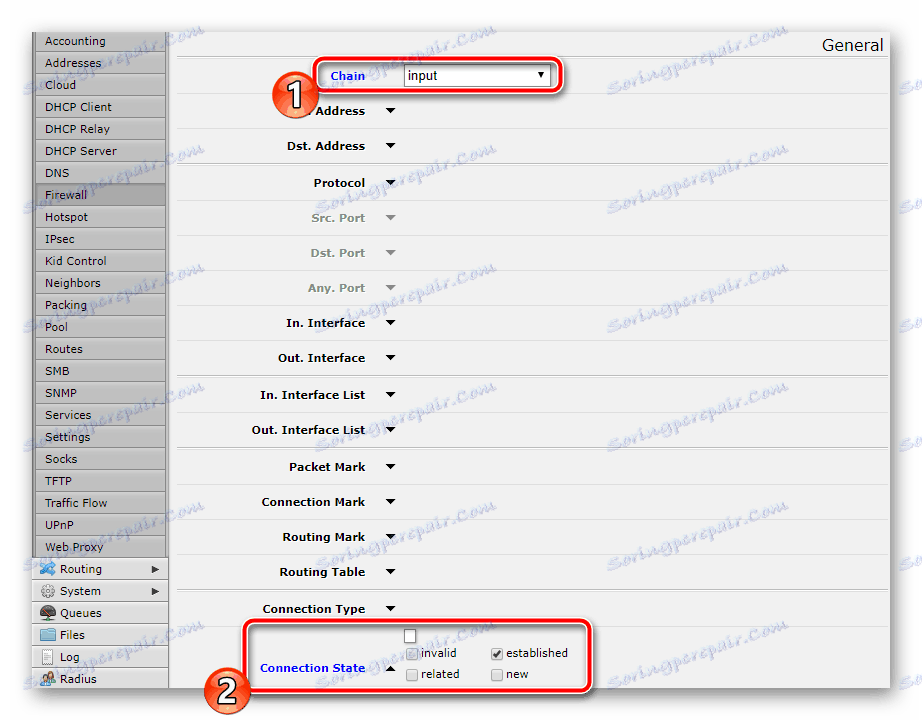

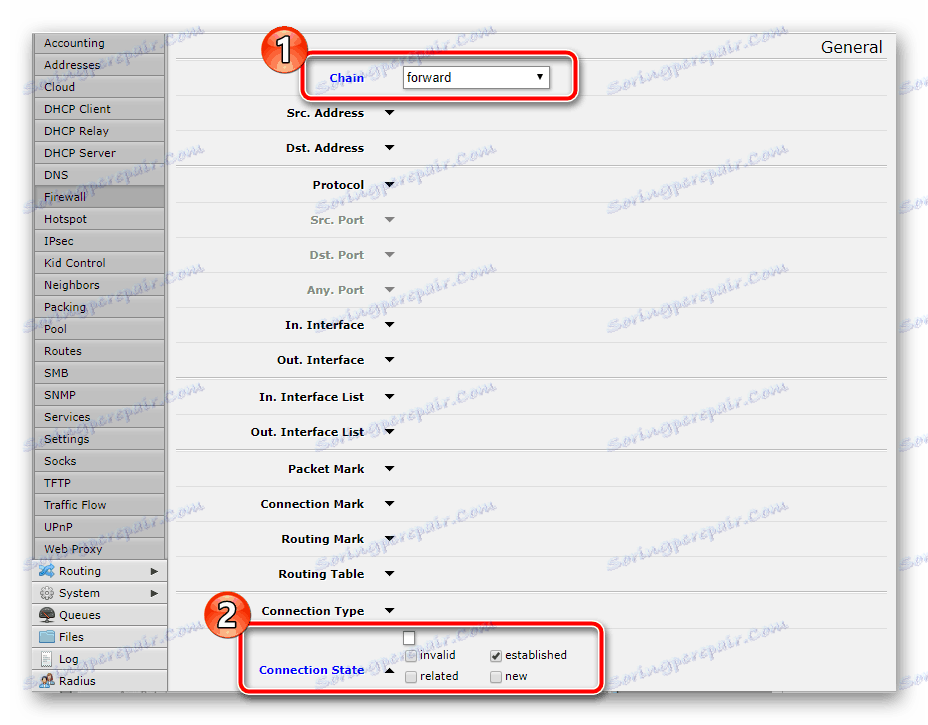

- Натисніть «Add». Знову вкажіть тип входить тип мережі. Опустіться трохи вниз і поставте галочку «Established» навпроти «Connection State», щоб вказати встановлене з'єднання.

- Не забувайте перевірити «Action», щоб там був обраний необхідний нам пункт, як і в попередніх конфігураціях правил. Після цього можна зберегти зміни і перейти далі.

Ще в одному правилі поставте «Forward» біля «Chain» і відзначте галочкою той же пункт. Дія також слід підтвердити, вибравши «Accept», тільки після цього переходите далі.

Дозвіл пов'язаних підключень

Приблизно такі ж правила потрібно створити і для пов'язаних підключень, щоб не виникало конфліктів при спробі аутентифікації. Весь процес здійснюється буквально в кілька дій:

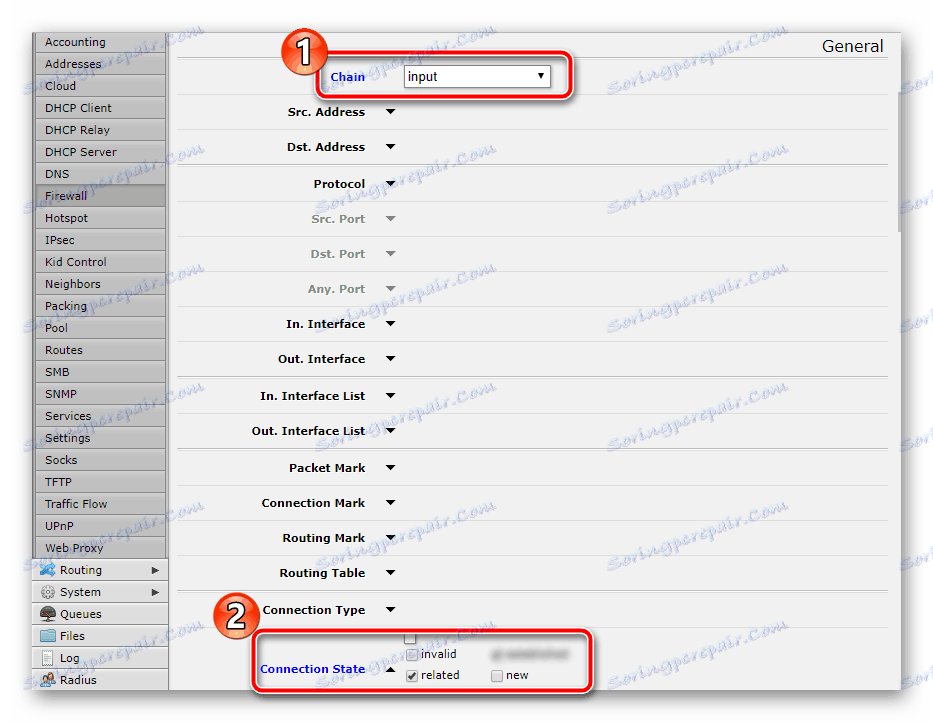

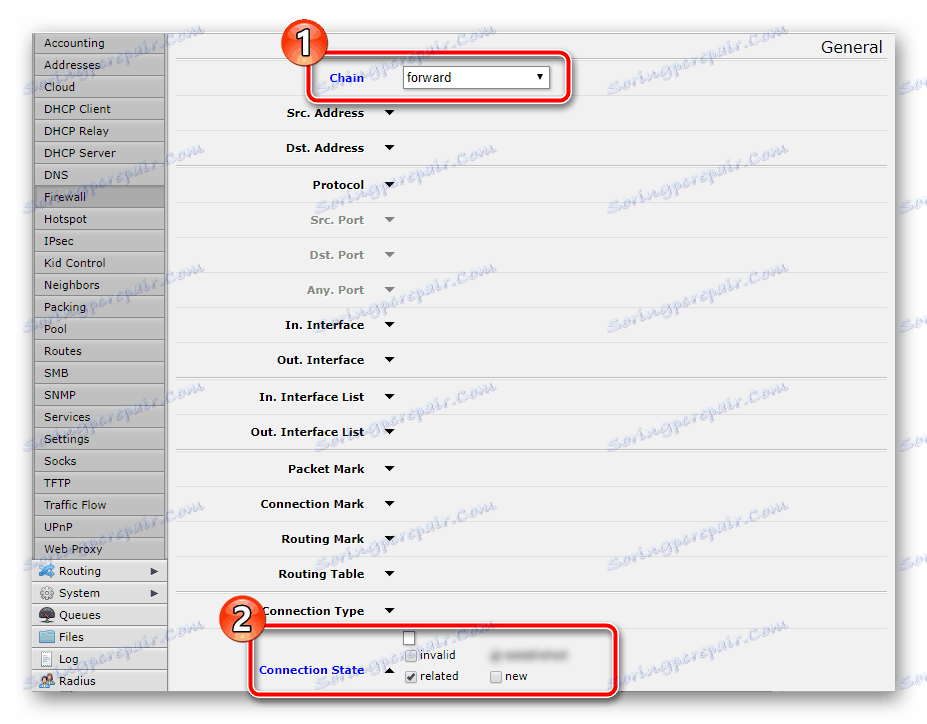

- Визначте для правила значення «Chain» - «Input», опустіться вниз і відзначте галочкою «Related» навпроти напису «Connection State». Не забудьте і про розділ «Action», де активується все той же параметр.

- У другій новому налаштуванню тип з'єднання залиште такий же, а ось мережу встановіть «Forward», також в розділі дії вам необхідний пункт «Accept».

Обов'язково зберігайте зміни, щоб правила додавалися до списку.

Дозвіл підключень з локальної мережі

Користувачі локальної мережі зможуть підключатися тільки в тому випадку, коли це встановлено в правилах firewall. Для редагування вам спочатку потрібно дізнатися, куди підключений кабель провайдера (в більшості випадків це ether1), а також IP-адреса вашої мережі. Детальніше про це читайте в іншому нашому матеріалі за посиланням нижче.

Детальніше: Як дізнатися IP-адресу свого комп'ютера

Далі потрібно налаштувати всього один параметр. Робиться це в такий спосіб:

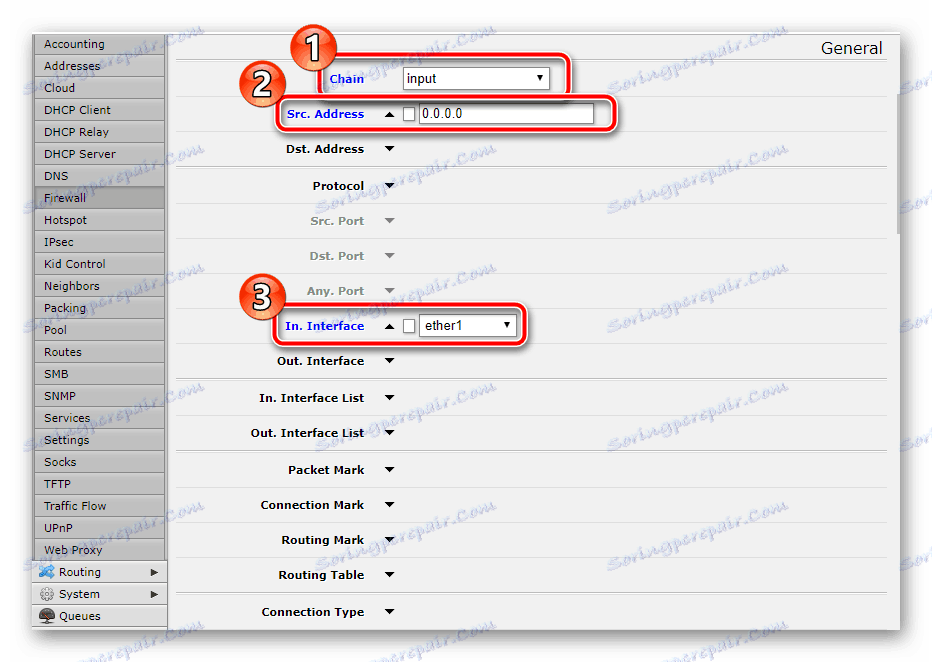

- У першому рядку поставте «Input», після чого опустіться до наступної «Src. Address »і надрукуйте там IP-адресу. «In. Interface »вкажіть« Ether1 », якщо вхідний кабель від провайдера підключений саме до нього.

- Прокрутіть у вкладку «Action», щоб проставити там значення «Accept».

Заборона помилкових з'єднань

Створення цього правила допоможе вам запобігати помилкові з'єднання. Відбувається автоматичне визначення недостовірних підключень по певних чинників, після чого проводиться їх скидання і їм не буде надано доступ. Вам потрібно створити два параметра. Робиться це в такий спосіб:

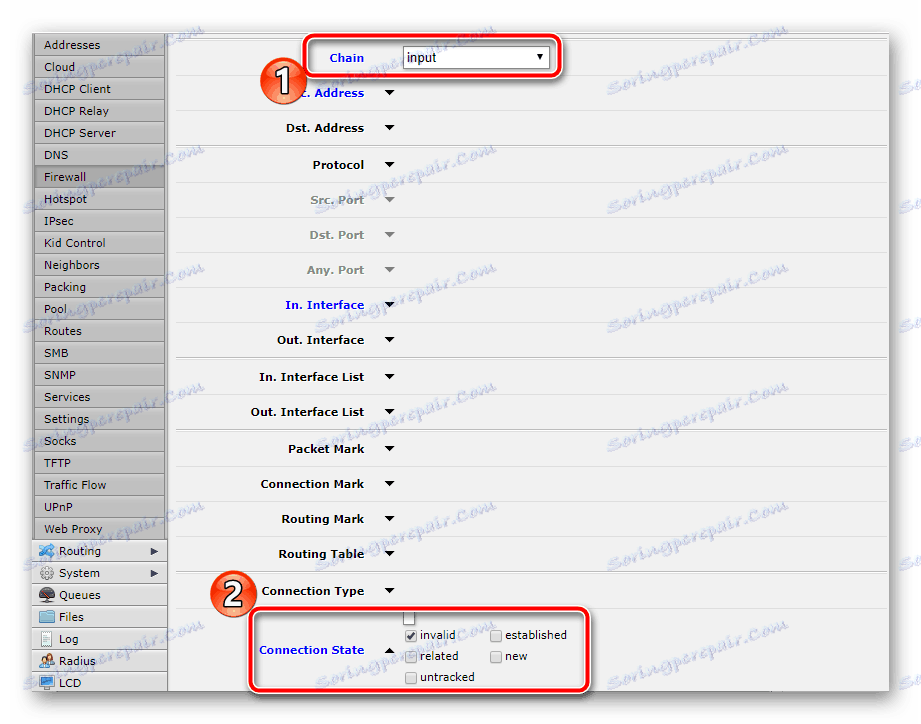

- Як і в деяких попередніх правилах, спочатку вкажіть «Input», після чого опустіться вниз і поставте галочку «invalid» біля «Connection State».

- Перейдіть у вкладку або розділ «Action» і встановіть значення «Drop», що означає скидання сполук такого типу.

- У новому вікні змініть тільки «Chain» на «Forward», решта виставте так, як і в попередньому, включаючи дію «Drop».

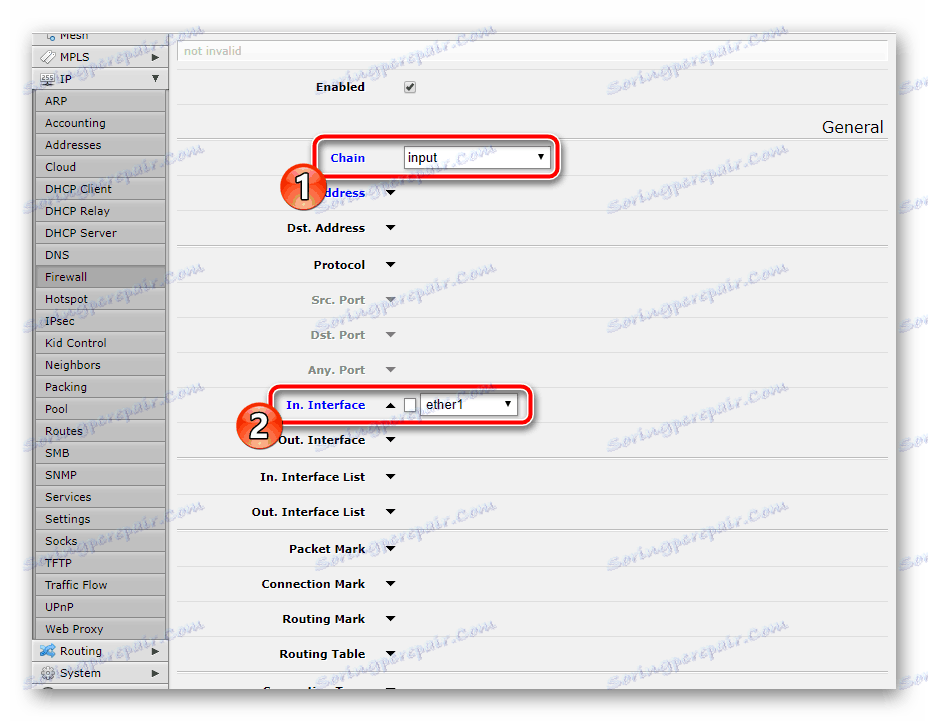

Можна також заборонити і інші спроби з'єднання з зовнішніх джерел. Здійснюється це налаштуванням всього одного правила. Після «Chain» - «Input» проставте «In. Interface »-« Ether1 »і« Action »-« Drop ».

Дозвіл проходження трафіку з локальної мережі в інтернет

Робота в операційній системі RouterOS дозволяє розробляти безліч конфігурацій проходження трафіку. Ми не зупинятиметься на цьому, оскільки звичайним користувачам такі знання не знадобляться. Розглянемо тільки одне правило брандмауера, що дозволяє проходити трафіку з локальної мережі в інтернет:

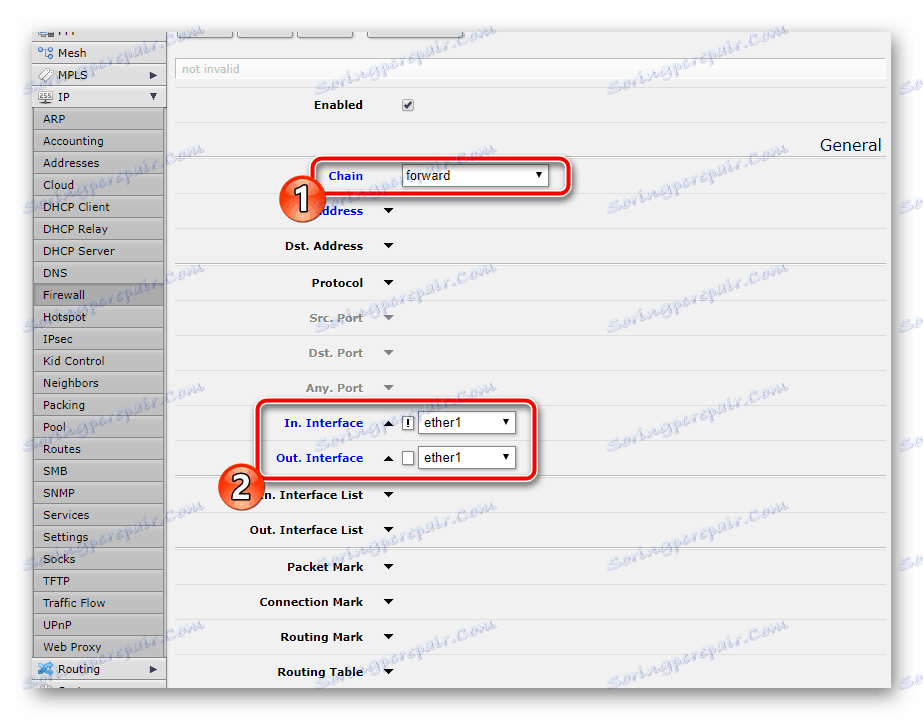

- Виберіть «Chain» - «Forward». Задайте «In. Interface »і« Out. Interface »значення« Ether1 », після чого відзначте знаком оклику« In. Interface ».

- У розділі «Action» виберіть дію «Accept».

Заборонити інші підключення ви можете теж всього одним правилом:

- Виберіть тільки мережу «Forward», що не виставляючи більше нічого.

- У «Action» переконайтеся, що варто «Drop».

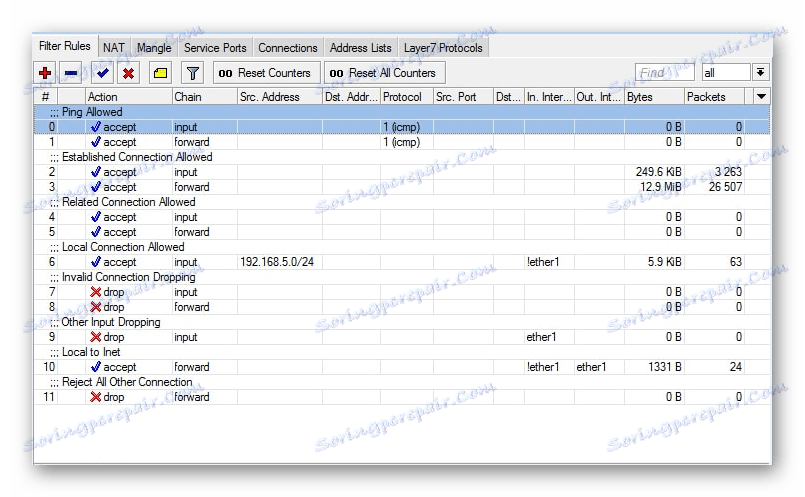

За підсумком конфігурації у вас повинна вийде приблизно така схема firewall, як на скріншоті нижче.

На цьому наша стаття підходить до логічного завершення. Хотілося б відзначити, що вам не обов'язково застосовувати всі правила, адже не завжди вони можуть знадобитися, однак ми продемонстрували основну настройку, яка підійде більшості пересічних користувачів. Сподіваємося, надана інформація була корисною. Якщо у вас залишилися питання по цій темі, задавайте їх у коментарях.